La configuración de zona desmilitarizada (DMZ) en un router Cisco es una técnica de seguridad utilizada para aislar los servidores o dispositivos en una red separada del resto de la red interna. Esto permite que los servidores sean accesibles desde Internet sin comprometer la seguridad de la red interna. En este tutorial, aprenderás cómo configurar DMZ en un router Cisco, paso a paso.

Mejora la seguridad de tu red: Guía para configurar el DMZ en tu router

Configurar el DMZ (zona desmilitarizada) en tu router es una de las mejores formas de mejorar la seguridad de tu red. Esta configuración permite separar una red privada de una red pública, lo que significa que cualquier dispositivo en la DMZ no puede acceder a la red privada y viceversa. En otras palabras, el DMZ actúa como una barrera de seguridad entre la red pública e internet y la red privada.

¿Por qué es importante configurar el DMZ en tu router?

Configurar el DMZ en tu router puede mejorar significativamente la seguridad de tu red. Los dispositivos en la red privada estarán protegidos de cualquier intento de acceso no autorizado desde internet. Además, los dispositivos en la DMZ pueden estar expuestos a posibles ataques, pero estos ataques no podrán afectar a los dispositivos en la red privada. Es importante destacar que la DMZ no es una solución de seguridad completa, pero es una buena medida de seguridad adicional que puedes tomar.

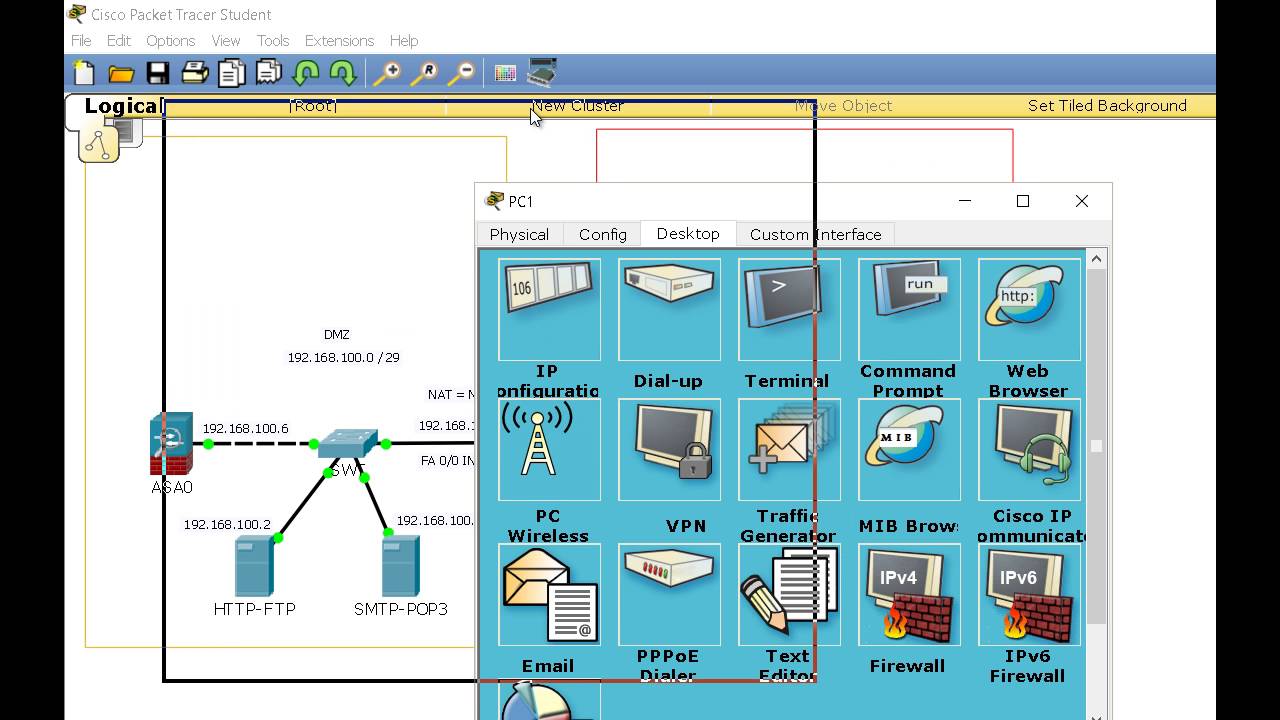

Cómo configurar el DMZ en tu router Cisco

Configurar el DMZ en un router Cisco es un proceso sencillo. Sigue los siguientes pasos:

Paso 1: Accede al panel de control de tu router Cisco. Para hacer esto, abre tu navegador web y escribe la dirección IP del router en la barra de direcciones.

Paso 2: Ingresa tus credenciales para acceder al panel de control.

Paso 3: Busca la sección de configuración de la DMZ. Esta sección generalmente se encuentra en la sección de configuración de seguridad.

Paso 4: Activa la DMZ y selecciona el dispositivo que deseas colocar en la DMZ. Este dispositivo debe tener una dirección IP estática.

Paso 5: Guarda la configuración y reinicia tu router Cisco.

Conclusión

Configurar la DMZ en tu router Cisco es una excelente manera de mejorar la seguridad de tu red. Al seguir los pasos anteriores, podrás proteger tu red privada de posibles ataques desde internet. Recuerda que el DMZ no es una solución de seguridad completa, pero es una buena medida de seguridad adicional que puedes tomar.

Fortalece la seguridad de tu red con DMZ Cisco: Todo lo que necesitas saber

La DMZ (DeMilitarized Zone) es una red intermedia que se encuentra entre la red local (LAN) y la red externa (WAN). En ella se ubican los servidores públicos, es decir, aquellos que necesitan ser accesibles desde Internet. La configuración de una DMZ en un router Cisco es una forma efectiva de proteger la red interna de posibles ataques externos.

Para configurar una DMZ en un router Cisco, es necesario seguir los siguientes pasos:

1. Configuración de la red de la DMZ: Se debe crear una red separada de la red LAN y WAN donde se alojarán los servidores públicos. Para ello, se debe asignar una dirección IP diferente a la interfaz que conectará la DMZ con la LAN y la WAN.

2. Configuración de las reglas de acceso: Se deben establecer las reglas de acceso desde la DMZ hacia la LAN y hacia la WAN. Es importante restringir el acceso desde la DMZ hacia la LAN para evitar posibles ataques internos. Además, se deben configurar las reglas de acceso desde la WAN hacia la DMZ para permitir el acceso a los servidores públicos.

3. Configuración de los servidores: Es importante configurar correctamente los servidores que se alojarán en la DMZ. Se deben establecer las reglas de acceso y de seguridad necesarias para proteger los datos y la información que se manejen en ellos.

Para configurar una DMZ es necesario seguir los pasos de configuración de la red de la DMZ, las reglas de acceso y la configuración de los servidores.

Configuración adecuada de la IP en la zona desmilitarizada (DMZ)

La configuración adecuada de la IP en la zona desmilitarizada (DMZ) es esencial para garantizar la seguridad de los dispositivos conectados a la red. La DMZ es una zona intermedia entre la red interna y la red externa, que se utiliza para alojar servidores públicos, como servidores web, servidores de correo electrónico y servidores de bases de datos, entre otros.

La configuración de la IP en la DMZ implica asignar una dirección IP pública al servidor que se alojará en esta zona. Para configurar la IP en la DMZ de un router Cisco, se deben seguir los siguientes pasos:

Paso 1: Acceder a la interfaz de configuración del router.

Paso 2: Crear una subinterfaz para la DMZ.

Paso 3: Asignar una dirección IP pública a la subinterfaz de la DMZ.

Paso 4: Configurar la DMZ para que permita el tráfico entrante y saliente desde y hacia la red interna y externa.

Paso 5: Configurar los filtros de seguridad para proteger el servidor alojado en la DMZ.

Es importante destacar que la configuración adecuada de la IP en la DMZ debe realizarse por un profesional de TI capacitado y con experiencia en el manejo de redes y dispositivos Cisco. Además, se recomienda actualizar regularmente los filtros de seguridad para mantener la protección del servidor alojado en la DMZ.

Para configurar la IP en la DMZ de un router Cisco, se deben seguir los pasos mencionados anteriormente y, además, contar con la asesoría de un profesional capacitado en redes y dispositivos Cisco.

Los riesgos de activar la función DMZ en tu red: ¿Por qué deberías pensarlo dos veces?

La función DMZ en un router Cisco puede ser tentadora para aquellos que buscan una solución rápida para mejorar la conectividad a Internet de su red. DMZ significa «zona desmilitarizada» y se refiere a un área de la red que se encuentra fuera de la red interna protegida por el firewall del router. Al activar la función DMZ, cualquier dispositivo conectado a esa zona tendrá acceso completo a Internet sin restricciones.

Sin embargo, activar la función DMZ también puede ser muy peligroso. Al exponer un dispositivo a Internet sin protección, se aumenta el riesgo de ataques cibernéticos y virus informáticos. Además, cualquier dispositivo conectado a la DMZ puede ser utilizado como puerta de entrada para acceder a la red interna, lo que puede permitir a los hackers acceder a información confidencial y causar daños irreparables.

En lugar de activar la función DMZ, es recomendable utilizar otras soluciones de seguridad para mejorar la conectividad de la red. Una buena opción es utilizar un firewall de red dedicado, que puede proteger la red interna y limitar el acceso a Internet de los dispositivos específicos que se seleccionen. También es importante mantener el software del router actualizado y utilizar contraseñas seguras para proteger el acceso al mismo.

Es importante considerar los riesgos antes de tomar cualquier decisión y utilizar otras soluciones de seguridad para proteger la red interna.