OSPF es un protocolo de enrutamiento utilizado en redes de área extensa (WAN) y locales (LAN) que permite a los routers compartir información sobre la topología de la red. Una de las preocupaciones más importantes al utilizar cualquier protocolo de enrutamiento es la seguridad. OSPF ofrece varias opciones de autenticación, incluyendo la autenticación en texto cifrado, que proporciona una forma segura de autenticar a los routers de la red. En este tutorial, aprenderás cómo configurar la autenticación en texto cifrado en OSPF utilizando una serie de comandos.

Configuración de OSPF en un router: Comandos esenciales para la optimización de la red

OSPF (Open Shortest Path First) es un protocolo de enrutamiento dinámico que se utiliza en redes IP. OSPF es ampliamente utilizado debido a su escalabilidad y capacidad de adaptarse a diferentes topologías de red. En este artículo, hablaremos sobre los comandos esenciales para configurar la autenticación en texto cifrado en OSPF en un router.

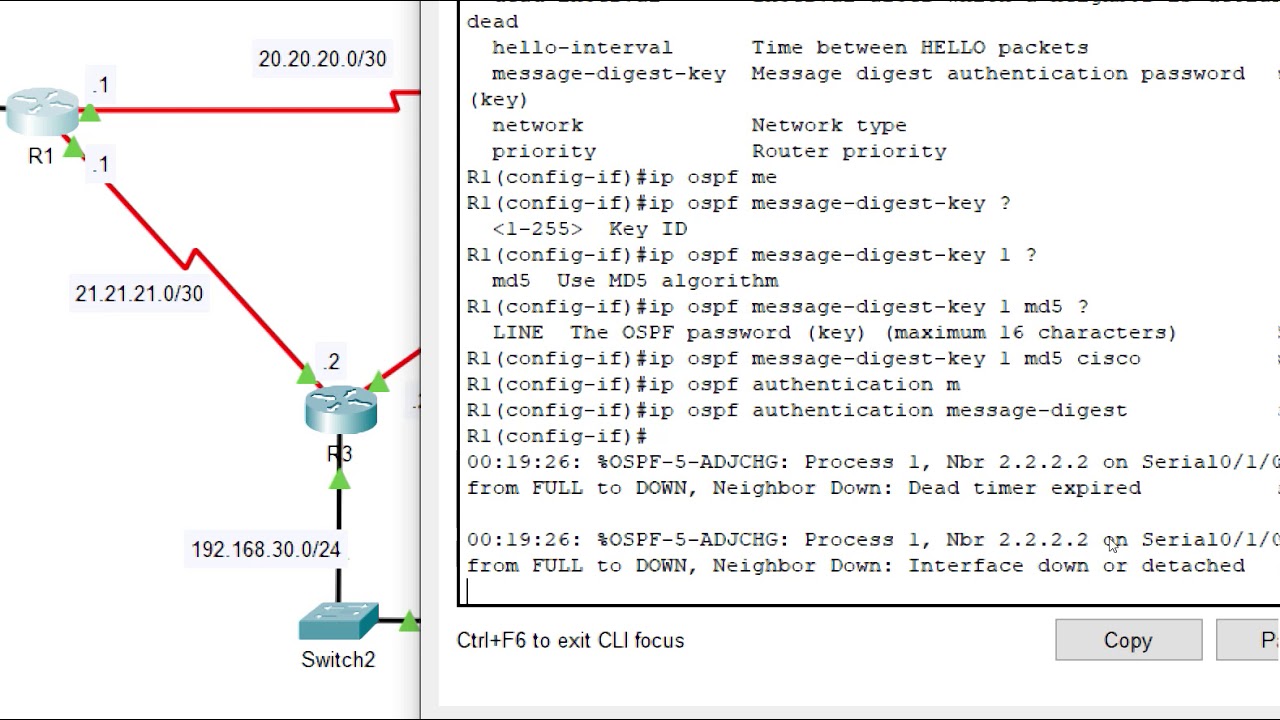

La autenticación en texto cifrado en OSPF es importante para garantizar que solo los routers autorizados puedan intercambiar información de enrutamiento. Para configurar la autenticación en texto cifrado en OSPF, se deben seguir los siguientes pasos:

Paso 1: Configurar la clave compartida en el router:

El siguiente comando se utiliza para configurar la clave compartida en el router:

Router(config)# ospf authentication-key clave

Paso 2: Configurar la autenticación en texto cifrado en OSPF:

El siguiente comando se utiliza para configurar la autenticación en texto cifrado en OSPF:

Router(config)# interface interface

Router(config-if)# ip ospf authentication message-digest

Este comando habilita la autenticación en texto cifrado en OSPF en la interfaz especificada.

Paso 3: Configurar la clave de autenticación en texto cifrado en OSPF:

El siguiente comando se utiliza para configurar la clave de autenticación en texto cifrado en OSPF:

Router(config-if)# ip ospf message-digest-key key-id md5 clave

Este comando configura la clave de autenticación en texto cifrado en OSPF para la interfaz especificada.

Con estos comandos, se puede configurar la autenticación en texto cifrado en OSPF en un router y garantizar la seguridad de la información de enrutamiento en la red.

Os presentamos los diferentes tipos de autenticación que OSPFv2 es capaz de soportar.

OSPFv2 es un protocolo de enrutamiento de estado de enlace que se utiliza para comunicar información de enrutamiento entre routers en una red. La autenticación es un mecanismo importante en OSPFv2 que garantiza que solo los routers autorizados puedan intercambiar información de enrutamiento. En este artículo, vamos a presentar los diferentes tipos de autenticación que OSPFv2 es capaz de soportar.

Autenticación en texto claro: Este tipo de autenticación utiliza una clave compartida en texto claro entre los routers. La clave se almacena en cada router y se utiliza para autenticar los paquetes OSPFv2. El problema con este tipo de autenticación es que la clave se transmite en texto claro, lo que la hace vulnerable a los ataques de sniffing.

Autenticación en texto cifrado: La autenticación en texto cifrado soluciona el problema de la autenticación en texto claro mediante el uso de una clave compartida cifrada. En este tipo de autenticación, la clave se cifra con una contraseña compartida y se envía en el paquete OSPFv2. El receptor del paquete utiliza la misma contraseña compartida para descifrar la clave y autenticar el paquete.

Autenticación basada en MD5: La autenticación basada en MD5 utiliza una clave secreta compartida entre los routers. La clave se utiliza para calcular un mensaje de resumen de mensaje (HMAC) para cada paquete OSPFv2. El receptor del paquete utiliza la misma clave secreta para calcular el HMAC y autenticar el paquete. La autenticación basada en MD5 es más segura que la autenticación en texto claro o en texto cifrado, ya que utiliza una clave secreta en lugar de una contraseña compartida.

Autenticación basada en SHA-1: La autenticación basada en SHA-1 es similar a la autenticación basada en MD5, pero utiliza un algoritmo de hash diferente para calcular el HMAC. SHA-1 es considerado más seguro que MD5, pero también es más lento.

Autenticación nula: La autenticación nula significa que no se utiliza ningún mecanismo de autenticación en OSPFv2. Esto puede ser útil en redes de prueba o en redes donde la seguridad no es una preocupación.

La elección del tipo de autenticación depende de la seguridad requerida y de la capacidad del hardware del router para manejar la carga de procesamiento adicional necesaria para calcular los HMAC.

La autenticación MD5: todo lo que necesitas saber para asegurar tus contraseñas

La autenticación MD5 es una técnica de encriptación utilizada para asegurar la integridad y la seguridad de las contraseñas. Se utiliza en varios protocolos de red, como OSPF, para proteger las contraseñas de los usuarios y evitar que sean interceptadas por terceros.

MD5 es un algoritmo de encriptación que convierte una cadena de texto en un valor hash de 128 bits. Este valor hash se utiliza como una firma digital para verificar la autenticidad de la contraseña. Cuando se utiliza MD5 para autenticar una contraseña, se almacena el valor hash en lugar de la contraseña real. De esta manera, incluso si alguien intercepta el valor hash, no podrá obtener la contraseña real.

Para configurar la autenticación MD5 en OSPF, se utilizan los siguientes comandos:

router ospf 1

area 0 authentication message-digest

ip ospf message-digest-key 1 md5 clave

El primer comando configura el proceso OSPF y el segundo comando especifica que se utilizará la autenticación MD5 en el área 0. El tercer comando se utiliza para agregar una clave de autenticación MD5. La clave se identifica con un número, en este caso el número 1, y la clave real se especifica en el campo «clave».

Es importante tener en cuenta que la autenticación MD5 no es infalible y puede ser vulnerada por hackers experimentados. Por lo tanto, es recomendable utilizar contraseñas complejas y cambiarlas regularmente para mejorar la seguridad.

Con los comandos adecuados, es fácil configurar la autenticación MD5 y mejorar la seguridad de las contraseñas.

Configuración de OSPF en routers Cisco: Tutorial paso a paso para habilitar el protocolo

Configuración de OSPF en routers Cisco: Tutorial paso a paso para habilitar el protocolo

OSPF (Open Shortest Path First) es uno de los protocolos de enrutamiento más utilizados en redes de gran tamaño. Este protocolo permite que los routers se comuniquen entre sí y compartan información de rutas para determinar la mejor ruta para enviar paquetes de datos. En este tutorial, aprenderemos cómo configurar OSPF en routers Cisco paso a paso.

Paso 1: Iniciar sesión en el router

Lo primero que debemos hacer es iniciar sesión en el router utilizando una conexión de consola o Telnet. Una vez dentro del router, ingresamos al modo de configuración global con el comando config t.

Paso 2: Configurar OSPF

Para habilitar OSPF, debemos ingresar al modo de configuración de OSPF con el comando router ospf. A continuación, ingresamos el número de proceso OSPF que queremos utilizar. Este número debe ser único en toda la red y debe coincidir en todos los routers que participan en OSPF. Por ejemplo:

router ospf 1

Luego, especificamos las redes que queremos anunciar a OSPF con el comando network. Este comando indica la dirección de red y la máscara de subred que queremos anunciar. Por ejemplo:

network 192.168.1.0 0.0.0.255 area 0

En este ejemplo, estamos anunciando la red 192.168.1.0/24 en el área 0 de OSPF.

Paso 3: Configurar autenticación en texto cifrado en OSPF

Para configurar la autenticación en texto cifrado en OSPF, debemos ingresar al modo de configuración de OSPF con el comando router ospf. A continuación, ingresamos el número de proceso OSPF que queremos utilizar. Por ejemplo:

router ospf 1

Luego, especificamos el método de autenticación que queremos utilizar con el comando authentication. En este caso, utilizaremos el método de autenticación en texto cifrado. Por ejemplo:

authentication message-digest

Finalmente, especificamos la clave de autenticación con el comando message-digest-key. Este comando indica el número de clave, la clave y el algoritmo de cifrado que se utilizará. Por ejemplo:

message-digest-key 1 md5 clave123

En este ejemplo, estamos utilizando el número de clave 1, la clave «clave123» y el algoritmo de cifrado MD5.

Paso 4: Salir del modo de configuración

Una vez que hemos terminado de configurar OSPF y la autenticación en texto cifrado, podemos salir del modo de configuración con el comando end.

Con la configuración adecuada, podemos habilitar OSPF y configurar la autenticación en texto cifrado para garantizar la seguridad de la red. Esperamos que este tutorial paso a paso haya sido útil para usted.