- Chrome avanza hacia marcar todas las páginas HTTP como «no seguras» y prioriza las conexiones HTTPS cifradas por defecto.

- HTTPS cifra el tráfico y autentica el dominio mediante certificados SSL/TLS, pero no convierte por sí solo una web en confiable.

- Los avisos de «No es seguro» afectan a la confianza del usuario, a campañas de pago y pueden impactar indirectamente en el SEO.

- Migrar correctamente a HTTPS implica instalar SSL, configurar redirecciones 301, evitar contenido mixto y actualizar la analítica y Search Console.

Cuando Chrome te lanza un aviso de Google sobre HTTPS o te dice a la cara que tu web «no es segura», no es un simple capricho del navegador: detrás hay un plan a largo plazo para que toda la web funcione con conexiones cifradas. Google lleva años avisando, mandando correos desde Search Console y cambiando poco a poco la interfaz de Chrome para hacer que HTTP sea la excepción y no la norma.

En los próximos meses y años estos avisos van a ir a más: Chrome marcará cada vez con más dureza las páginas HTTP, afectará a la percepción de seguridad de los usuarios, a las campañas de pago, a la analítica… e, indirectamente, también a tu posicionamiento SEO y a tus ventas online. Si todavía no has dado el salto a HTTPS o no terminas de entender qué significan todas estas advertencias, te interesa seguir leyendo.

Qué va a hacer Google con HTTPS en Chrome

Google ha anunciado que, a partir de octubre de 2026, Chrome activará por defecto las conexiones HTTPS siempre que sea posible. Esto significa que el navegador intentará usar la versión segura de una web y, cuando solo exista HTTP, mostrará un aviso claro de que la conexión no es segura.

Este cambio llegará de forma general con la versión 154 de Chrome, aunque los usuarios que tengan activada la opción de Navegación segura mejorada en versiones anteriores (por ejemplo Chrome 147, previsto para abril de 2026) verán estos comportamientos antes. La idea de Google es eliminar prácticamente el uso de HTTP puro en la navegación diaria sin que el usuario tenga que hacer nada raro.

Aunque pueda sonar a revolución total, Google juega con ventaja: la inmensa mayoría del tráfico ya viaja cifrado. Según sus propios datos, en macOS más del 99 % del tráfico de Chrome usa HTTPS, en Windows se mueve entre el 95 y el 98 %, y en Linux entre el 84 y el 97 %. Es decir, la mayor parte de la web «visible» ya está bajo HTTPS, así que el cambio debería ser relativamente suave para la mayoría de usuarios.

De hecho, en las pruebas internas con versiones como Chrome 141, menos del 3 % de las navegaciones generaron avisos relacionados con HTTP. El usuario medio veía menos de un aviso a la semana y el 95 % veía menos de tres. No es precisamente un apocalipsis, pero sí suficiente presión para que los sitios rezagados se planteen seriamente la migración.

En paralelo, Google ha ido cambiando el aspecto de la barra de direcciones. Antes destacaba en verde el «https://» y el texto «Es seguro». Con el tiempo, esto ha dejado de resaltarse: usar HTTPS pasa a ser lo normal, y lo que quiere marcarse en rojo y con advertencias claras es lo inseguro, es decir, HTTP.

Qué es HTTPS y en qué se diferencia de HTTP

Para entender por qué Chrome se ha puesto tan serio con este tema, hay que repasar primero qué es HTTP y por qué se queda corto en seguridad. HTTP (Hypertext Transfer Protocol) es el protocolo clásico que utilizan los navegadores para pedir páginas web a los servidores y enviar datos, como formularios.

El problema es que, cuando navegas solo con HTTP, los datos viajan en texto plano. Eso significa que cualquiera que pueda interceptar la comunicación (alguien pinchando tu red WiFi, tu propio proveedor de Internet o un atacante situado entre tu navegador y el servidor) puede leer todo lo que envías y recibes: páginas visitadas, formularios, contraseñas, datos bancarios…

HTTPS (Hypertext Transfer Protocol Secure) es básicamente el mismo protocolo pero envolviendo las comunicaciones con una capa de cifrado. Se apoya en tecnologías como SSL/TLS (Secure Sockets Layer / Transport Layer Security) para que todos los paquetes que se envían entre navegador y servidor vayan codificados de forma que un tercero no pueda entenderlos ni modificarlos fácilmente.

Cuando visitas una URL que empieza por «https://», se produce un intercambio de claves entre tu navegador y el servidor que permite establecer un canal cifrado y autenticado. El cifrado es bidireccional, protege tanto lo que tú envías como lo que el servidor te devuelve, reduciendo muchísimo el riesgo de ataques de tipo «hombre en el medio» y dificultando que se manipule el contenido en tránsito.

Además, HTTPS incorpora otro punto clave: la autenticación del sitio mediante un certificado digital. El certificado, emitido por una autoridad de certificación reconocida, le dice al navegador que ese dominio es realmente quien dice ser. Así, si escribes la dirección de tu banco, tienes más garantías de estar hablando con el servidor correcto y no con un clon malicioso.

Por qué Chrome marca como «no seguras» las webs HTTP

Desde hace años, Google viene aplicando una estrategia de presión gradual para empujar a la adopción masiva de HTTPS. Empezó marcando como no seguras, en Chrome 56, solo las páginas HTTP que recogían contraseñas o datos de tarjetas de crédito. En 2017 muchas webs recibieron un email desde Google Search Console avisando de este cambio y listando las URL afectadas.

Más tarde, con versiones como Chrome 62 y Chrome 68, el aviso se extendió: cualquier página HTTP con campos de texto (formularios de contacto, suscripciones, búsquedas internas, etc.) en modo incógnito o normal empezó a mostrar el texto «No es seguro» en la barra de direcciones. El objetivo era que el usuario medio entendiera que enviar cualquier tipo de dato por HTTP tiene riesgo.

El siguiente paso ha sido claramente psicológico: dejar de premiar visualmente a HTTPS como algo «especial» (adiós al candado verde chillón y al texto «Es seguro») y, en cambio, destacar más los escenarios de riesgo. Es decir, hacer que el estado por defecto sea la normalidad silenciosa (HTTPS sin florituras) y solo resaltar en rojo aquello que pueda suponer un problema.

Todo esto se enmarca en un plan declarado por el propio Google: marcar progresivamente todas las páginas HTTP como no seguras. Primero solo en contextos sensibles (contraseñas y pagos), después en cualquier formulario y, a la larga, en cualquier visita a una web que no esté cifrada.

Además, Google ha ido reforzando este mensaje desde otros productos: algunas campañas de Google Ads ya exigen que la URL de destino esté en HTTPS para poder activarse, y la documentación oficial insiste en que los sitios sin cifrado no son un buen lugar para enviar tráfico de pago.

Qué significan los avisos de Chrome sobre seguridad

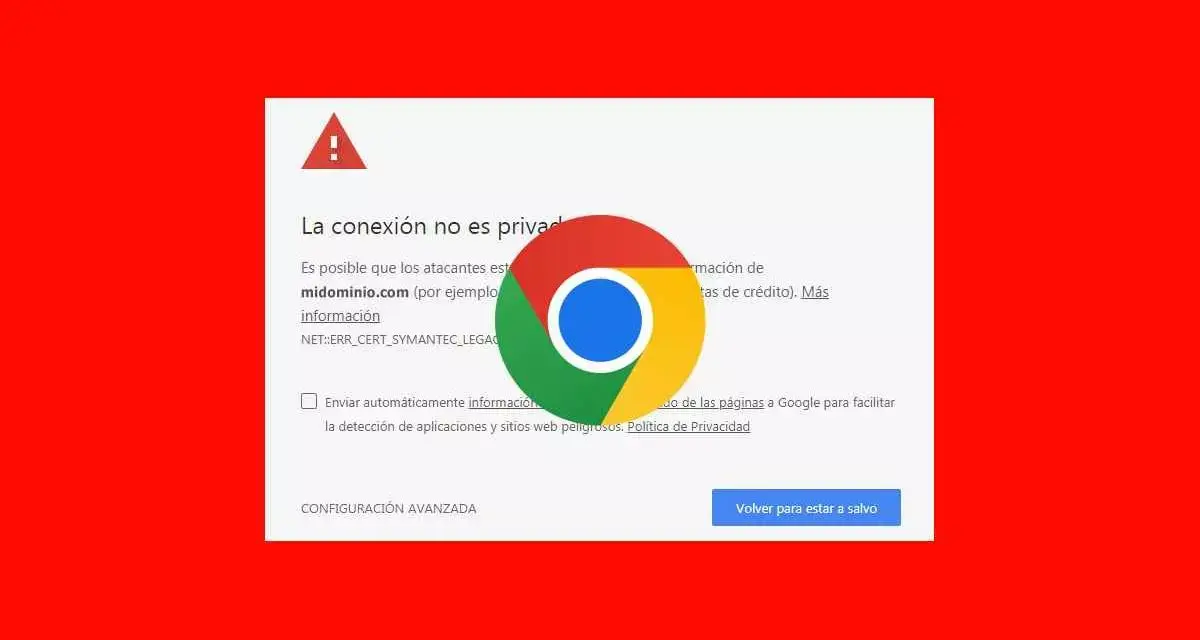

Chrome no se limita a un único mensaje. Dependiendo del problema de seguridad, puede mostrar distintas advertencias visuales y textuales para ayudarte a entender el riesgo al que te expones cuando entras en un sitio.

La primera capa es la que ves junto a la barra de direcciones. En sitios HTTP, Chrome puede mostrar un texto como «No es seguro», advirtiendo de que la conexión no está cifrada. En algunos casos incluso puede remarcarlo en rojo cuando se va endureciendo la política para transmitir una sensación de peligro más evidente al usuario.

Cuando la situación es más grave, por ejemplo en webs de phishing, malware o software no deseado, Chrome te saca una pantalla roja a toda página con un mensaje tipo «Sitio peligroso» o «La conexión no es privada». En estos casos, Google Safe Browsing (Navegación segura) ha detectado que ese dominio está intentando engañar, infectar o aprovecharse de los visitantes.

Estas listas negras se actualizan constantemente y se basan en la detección de sitios conocidos y nuevos que distribuyen malware, extensiones maliciosas, anuncios intrusivos o ataques de ingeniería social. Si activas el modo de Navegación segura mejorada, Chrome puede consultar a Google en tiempo real para detectar amenazas emergentes con más rapidez.

También puede aparecer un aviso estilo «¿Querías decir [nombre del sitio]?» o «Sitio web falso», cuando la URL a la que intentas entrar se parece sospechosamente a la de otro sitio legítimo que sueles visitar. Este tipo de alerta está pensada para evitar phishing mediante dominios parecidos (typosquatting, cambios de letras, sustitución de caracteres, etc.).

Qué puedes hacer cuando ves un aviso de web no segura

Si eres usuario normal y corriente, al topar con uno de estos avisos tienes varias opciones. La recomendación general de Google es no ignorarlos a la ligera, sobre todo cuando se trata de pantallas rojas o de sitios marcados explícitamente como peligrosos.

Si Chrome muestra un aviso de «No es seguro» pero sigues en un sitio que conoces, el riesgo principal es que la conexión no va cifrada. Conviene no introducir datos sensibles (contraseñas, números de tarjeta, información personal) en ningún formulario de esa página mientras siga usando HTTP.

En el caso de las alertas rojas de phishing o malware, lo prudente es hacer caso al navegador y no acceder al sitio. Estos avisos están ahí porque existe evidencia de que el dominio intenta instalar software dañino, robar credenciales o manipular al usuario. Muchas de estas webs muestran falsos mensajes de virus para que descargues programas peligrosos; lo más sensato es cerrar la pestaña y olvidarse.

Chrome, aun así, te da la opción de continuar bajo tu propio riesgo. En algunos mensajes puedes hacer clic en «Detalles» y luego en «Visitar este sitio no seguro» para cargar la página igualmente. Lo mismo ocurre con los archivos que el navegador marca como peligrosos: se pueden descargar desde el gestor de descargas eligiendo «Descargar archivo peligroso», pero no es algo recomendable salvo que tengas muy claro lo que estás haciendo.

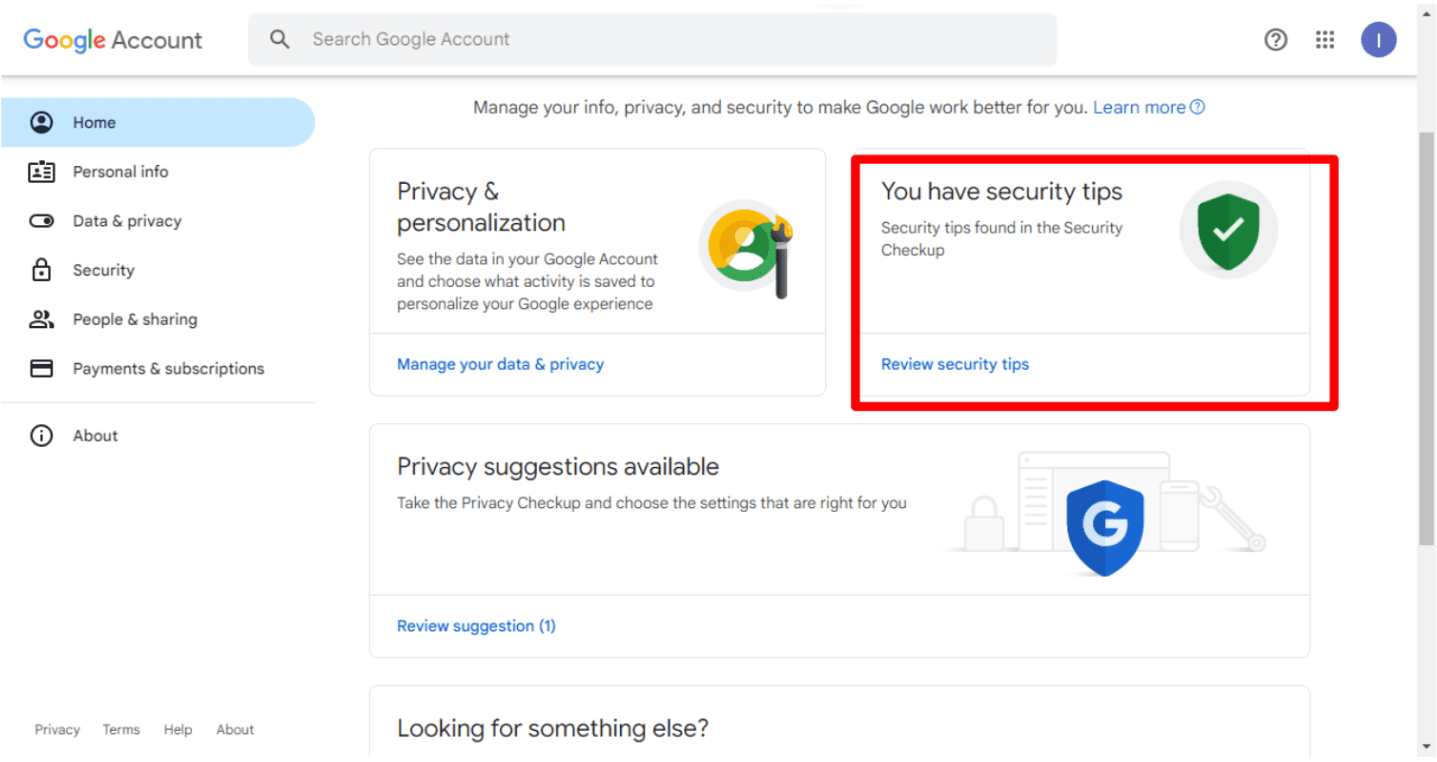

Si quieres desactivar completamente la protección de Navegación segura, puedes ir a Configuración > Privacidad y seguridad > Seguridad y elegir «Sin protección (no recomendado)». Esta opción deja de mostrar muchos de estos avisos, pero te expone a riesgos reales de seguridad, y en entornos corporativos o educativos puede ni siquiera estar disponible porque el administrador del sistema lo haya bloqueado.

Por qué HTTPS no te hace invulnerable

Un matiz importante que a menudo se pasa por alto es que tener HTTPS no convierte automáticamente una web en segura en el sentido amplio. El cifrado protege la comunicación entre tu navegador y el servidor, pero no garantiza que el contenido del sitio sea legítimo o de confianza.

Cualquiera puede registrar un dominio, montar una web fraudulenta de phishing bancario o suplantación de servicios y emitir un certificado SSL gratuito en cuestión de minutos. El candado y el «https://» solo te aseguran que estás hablando con ese dominio concreto y que nadie está leyendo la conversación por el camino, no que el interlocutor sea honesto.

Por eso, aunque toda la red vaya camino de estar cifrada de extremo a extremo, seguirán existiendo estafas, webs trampa y engaños. HTTPS es una condición necesaria hoy en día, pero no suficiente. Google lo sabe, y por eso complementa la capa de cifrado con mecanismos como Safe Browsing, la detección de phishing y avisos de sitios sospechosos.

En la práctica, el gran avance de esta transición a HTTPS masivo es que ya no será normal que el tráfico viaje «en abierto». Tus credenciales, tus hábitos de navegación o tus compras online no deberían ir nunca más sin cifrar, y eso supone elevar enormemente el listón mínimo de privacidad y seguridad en Internet.

Impacto en IoT y otros dispositivos «raros»

Uno de los puntos donde más se va a notar el endurecimiento con HTTPS es en el mundo de la Internet de las cosas (IoT) y en todo tipo de «cacharrería» secundaria: cámaras IP antiguas, paneles de administración de routers viejos, sistemas de domótica obsoletos, impresoras en red, etc.

Muchos de estos aparatos exponen su interfaz de configuración mediante una miniweb accesible por HTTP sin cifrar, a menudo con certificados inexistentes o autogenerados. Mientras el navegador era más permisivo, bastaba con ignorar un aviso o dos. Con el nuevo enfoque de Chrome, el navegador mostrará mensajes de alerta cada vez que accedas a ellos por HTTP.

En la práctica, si alguien usa Chrome para entrar en estas interfaces, se encontrará pantallas o avisos de conexión no segura. En muchos casos se podrán sortear manualmente, pero el mensaje quedará ahí y puede generar desconfianza, sobre todo en usuarios menos técnicos.

Actualizar el firmware o la configuración de estos dispositivos para que usen HTTPS correctamente configurado puede no ser trivial o, directamente, imposible en equipos muy antiguos. En esos casos, tendrás que valorar si los sigues utilizando, si restringes su acceso a redes internas o si los sustituyes por modelos modernos con soporte adecuado de cifrado.

Para entornos profesionales, donde se gestionan muchas cámaras, sensores o sistemas de control industrial, es un buen momento para auditar qué dispositivos siguen trabajando solo con HTTP y planificar su migración o aislamiento antes de que los avisos de navegador se conviertan en un quebradero de cabeza diario.

Efectos de HTTPS en SEO y comportamiento de usuarios

Aunque Google nunca ha dicho que una web sin HTTPS vaya a ser penalizada de forma directa, el propio buscador ha reconocido desde hace tiempo que el uso de HTTPS es un «señal de ranking» positiva. Es decir, a igualdad de condiciones, una web en HTTPS tiene cierta ventaja respecto a otra en HTTP.

Pero más allá de ese factor formal, lo realmente importante es el impacto indirecto que tienen los avisos de seguridad en el comportamiento del usuario. Si en los resultados de búsqueda o al entrar en tu página se ve claramente un mensaje de «No es seguro», mucha gente evitará hacer clic o saldrá de tu sitio nada más aterrizar.

Esto se traduce en descenso del CTR (porcentaje de clics en los resultados), aumento de la tasa de rebote, menor tiempo en página y, en general, señales de interacción negativas que Google puede interpretar como falta de relevancia o de calidad para esa búsqueda. No es que HTTPS por sí solo posicione, es que la ausencia de HTTPS empuja al usuario a comportarse de forma que perjudica tu SEO.

Además, la confianza y la seguridad son factores clave de conversión en cualquier tienda online o proyecto que recopile datos. Que el navegador grite que tu «Tienda Online no es segura» es una excelente receta para bajar ventas, leads y cualquier tipo de objetivo de negocio que tengas planteado.

No hay que olvidar tampoco el lado publicitario: plataformas como Google Ads han ido restringiendo las campañas que apuntan a sitios HTTP. Si tu landing no está en HTTPS, es posible que directamente no puedas activar determinadas estrategias de pago por clic, o que se limite su alcance.

Por todo esto, la recomendación general de Google, de los SEOs y de cualquier agencia que se precie es clara: migrar a HTTPS cuanto antes, con una buena planificación para no perder tráfico ni romper nada por el camino.

El aviso de Google Search Console sobre páginas no seguras

En varias oleadas, Google ha enviado desde Search Console correos a los propietarios de sitios HTTP explicando con todo detalle qué va a cambiar en Chrome y qué páginas concretas pueden disparar las nuevas advertencias.

En uno de estos mensajes (cuando salió Chrome 56), Google avisaba de que, a partir de enero de 2017, todas las páginas HTTP que recogieran contraseñas o datos de tarjeta se marcarían como «no seguras». Incluía una lista de URL de ejemplo de tu propio sitio para que pudieras ver dónde aparecería exactamente el aviso.

Más adelante, con Chrome 62, llegó otro correo muy similar donde se indicaba que, desde octubre de 2017, se mostraría la advertencia de «No es seguro» en todas las páginas HTTP con campos de texto cuando el usuario escribiera en ellos, incluso aunque no se tratara de contraseñas o pagos.

En ese mismo correo, Google reconocía abiertamente que se trata de una primera fase de un plan a largo plazo cuyo objetivo final es marcar como no seguras todas las páginas que usen HTTP, independientemente de si contienen formularios o no.

En resumen, si recibes un correo de Search Console con un asunto relacionado con «páginas no seguras que recopilan contraseñas» o con «nueva advertencia en Chrome», no es spam ni un susto puntual: es la forma oficial de decirte que ha llegado la hora de pasar tu web a HTTPS.

Por qué necesitas un certificado SSL y qué implica la migración

Para que tu web funcione en HTTPS, necesitas instalar en tu servidor un certificado de seguridad SSL o TLS. Este certificado es el que permite que el navegador y el servidor se pongan de acuerdo para cifrar la conexión y, de paso, autentificar el dominio.

Hoy en día, gracias a iniciativas como Let’s Encrypt, conseguir un certificado de este tipo es rápido y barato (a menudo gratuito). Muchos proveedores de hosting lo integran en sus paneles (Plesk, cPanel, hPanel, etc.) y permiten instalarlo con un par de clics. Otros, como algunos hostings gestionados, ofrecen incluso certificados ilimitados incluidos en el plan.

Sin embargo, obtener el certificado es solo el primer paso. Una vez instalado en el servidor, tienes que configurar tu web para que cargue siempre bajo HTTPS y asegurarte de que todo el contenido interno (imágenes, scripts, hojas de estilo) también se sirva por HTTPS para evitar advertencias de «contenido mixto».

En gestores de contenido como WordPress, esto implica cambiar la URL de la web y del sitio en los ajustes generales, sustituyendo «http://» por «https://». A veces también hay que actualizar enlaces internos guardados en la base de datos o en plantillas para que no apunten a la versión antigua.

Desde el punto de vista del servidor, lo recomendable es configurar una redirección 301 global que envíe automáticamente cualquier petición a http://tudominio.com hacia https://tudominio.com. Esto se suele hacer a través del archivo .htaccess (en servidores Apache) con reglas de reescritura que detectan el host HTTP y redirigen permanentemente a la versión cifrada.

Esa redirección 301 le indica además a Google y al resto de buscadores que tu web se ha mudado definitivamente a HTTPS, ayudando a que las señales SEO (autoridad, enlaces, etc.) se transfieran correctamente y minimizando el riesgo de pérdida de posicionamiento si la migración está bien planificada.

Problemas habituales al migrar de HTTP a HTTPS

Aunque parezca que es hacer clic en un botón y listo, una migración mal hecha puede causar pérdidas de tráfico importantes. En muchas agencias han visto casos de webs que, tras activar HTTPS sin una estrategia clara, han sufrido bajones serios de visitas y conversiones.

Uno de los errores más frecuentes es no aplicar correctamente las redirecciones 301. Si algunas URLs siguen siendo accesibles por HTTP, puedes acabar con contenido duplicado (misma página en dos protocolos), lo que confunde a los buscadores y reparte la autoridad entre dos versiones.

Otro fallo clásico es dejar recursos cargando en HTTP dentro de páginas HTTPS: imágenes, archivos JavaScript o CSS con rutas absolutas antiguas. Esto provoca los famosos avisos de «sitio con contenido mixto», que hacen que el candado de seguridad no aparezca y que el navegador advierta al usuario de que no todo el contenido está protegido.

Tampoco hay que olvidar la parte analítica y de SEO técnico: tras la migración, es vital actualizar Search Console para añadir la propiedad en HTTPS, revisar los sitemaps, chequear los enlaces internos y externos más importantes y asegurarse de que las herramientas de medición (como Google Analytics) registran correctamente el tráfico en la nueva versión.

En sitios grandes, con muchas secciones o desarrollos a medida, lo más sensato es planificar la migración como un proyecto serio: auditoría previa, mapa de URLs, pruebas en entorno de staging y seguimiento posterior durante semanas. Dejarla en manos inexpertas puede traducirse en caídas de tráfico difíciles de remontar.

En proyectos pequeños o medianos, si no te sientes cómodo tocando configuración de servidor y CMS, es buena idea poner la migración en manos de un profesional. Lo que ahorres intentando hacerlo «rápido y barato» te lo puedes gastar luego en tiempo y dinero recuperando posiciones perdidas.

Por qué Google insiste tanto: cifras y objetivos

La presión constante de Google, Mozilla, la EFF, Let’s Encrypt e incluso sitios históricamente polémicos como The Pirate Bay ha tenido efecto: cada vez más trozos de la web se sirven por HTTPS. Google ha ido publicando cifras que muestran cómo el porcentaje de tráfico cifrado en Chrome no deja de crecer.

En torno a 2018 ya se hablaba de que más del 70 % de las webs usaban HTTPS según datos de Let’s Encrypt, y que en plataformas como Android y Windows más del 68 % del tráfico de Chrome estaba protegido. En sistemas como Chrome OS y Mac la cifra se disparaba por encima del 78 %, y entre los 100 sitios más visitados del mundo, más de 80 lo utilizaban por defecto.

Desde entonces, la tendencia no ha hecho más que reforzarse hasta llegar al escenario actual, en el que Google puede permitirse dar el siguiente paso: tratar cualquier conexión HTTP como una anomalía de seguridad sin preocuparse demasiado por el impacto masivo en la experiencia de la mayoría de usuarios.

Su objetivo declarado es sencillo: que todo el tráfico entre usuarios y sitios web vaya cifrado, reduciendo al mínimo la posibilidad de espionaje, manipulación o robo de datos en tránsito. Para ello, no duda en utilizar su enorme poder de mercado (Chrome, Android, Google Search, Google Ads…) para forzar a webmasters y empresas a modernizarse.

Puede gustar más o menos la forma de hacerlo, pero la dirección está clara: quedarse en HTTP ya no es una opción razonable para ningún proyecto que aspire a ser visible y confiable en la web actual.

El panorama que dibujan todos estos cambios es muy claro: Chrome y Google van a seguir apretando las tuercas hasta que HTTP sea residual y esté siempre acompañado de avisos de riesgo. Si tienes una web, tienda online, blog o cualquier proyecto que dependa de la confianza del usuario y del tráfico orgánico, el movimiento lógico es adelantarte: instala un certificado SSL, planifica bien la migración a HTTPS, revisa posibles avisos de contenido mixto y actualiza tus herramientas de analítica y SEO. Así evitarás sustos, mejorarás la experiencia de tus visitantes y te alinearás con el estándar de seguridad que ya se da por hecho en Internet.