- La autenticación multifactor combina varios tipos de factores (conocimiento, posesión, biometría, contexto) para reforzar el acceso más allá de la contraseña.

- Los métodos de MFA incluyen códigos TOTP, SMS, llaves de hardware, biometría física y del comportamiento, notificaciones push y autenticación basada en riesgo.

- La MFA adaptativa ajusta los factores exigidos según el contexto y el nivel de riesgo, equilibrando seguridad y experiencia de usuario en entornos corporativos y regulados.

- Una implantación eficaz de MFA requiere buenas políticas de contraseñas, roles claros, métodos de recuperación seguros y una monitorización continua de intentos y cambios.

La autenticación multifactor se ha convertido en una pieza clave de la ciberseguridad moderna. Las contraseñas por sí solas llevan años siendo un eslabón débil: se filtran en brechas de datos, se reutilizan entre servicios y, en muchos casos, son tan simples que se pueden adivinar o romper en segundos. Por eso, empresas de todos los tamaños, administraciones públicas y hasta pequeños negocios que trabajan en la nube están apostando por añadir más capas de verificación antes de conceder acceso.

En este contexto, los métodos de autenticación multifactor (MFA) permiten combinar credenciales de distinto tipo —conocimiento, posesión, biometría, ubicación o comportamiento— para comprobar que quien intenta entrar es realmente quien dice ser. Eso protege tanto a las organizaciones como a los usuarios finales frente a ataques de robo de identidad, fraude en pagos, secuestro de cuentas o accesos remotos no autorizados.

Qué es la autenticación multifactor y en qué se diferencia de la 2FA

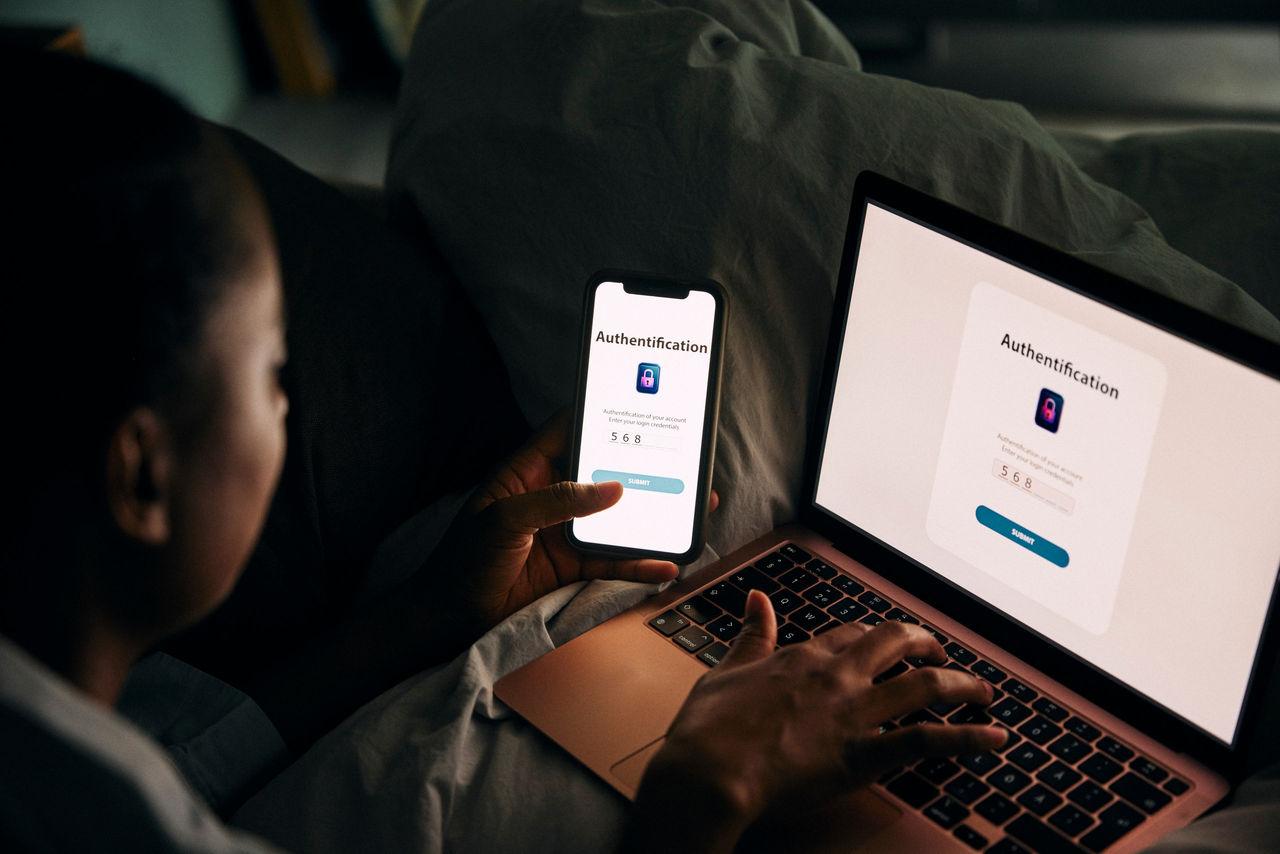

La autenticación multifactor (MFA) es un mecanismo de control de acceso que exige al usuario presentar dos o más pruebas de identidad independientes antes de dejarle entrar en una aplicación, una red, una VPN o cualquier sistema sensible. Normalmente el primer paso es el login clásico (usuario y contraseña) y, a partir de ahí, se añade al menos un factor adicional.

Estos factores pertenecen a categorías de credenciales distintas: algo que sabes (como una contraseña), algo que tienes (un móvil o un token) y algo que eres (huella, rostro, voz…). También pueden entrar en juego el lugar desde donde te conectas o el momento concreto del acceso, sobre todo en sistemas avanzados de autenticación adaptativa.

La autenticación de doble factor (2FA) es un caso particular dentro de la MFA: implica exactamente dos factores distintos. Por ejemplo, contraseña más código enviado por SMS, o contraseña más aprobación en una app de autenticación. La MFA, en cambio, puede combinar dos, tres o más factores, añadiendo, por ejemplo, biometría, ubicación o análisis de comportamiento.

En la práctica, tanto 2FA como MFA persiguen lo mismo: hacer muy difícil que un atacante pueda superar todas las capas. Aunque un ciberdelincuente robe la contraseña, seguirá necesitando el móvil, la llave de hardware o el rasgo biométrico correcto para completar el proceso.

Por qué la autenticación multifactor es tan importante hoy

La adopción masiva de la nube y el teletrabajo han disparado la superficie de exposición de datos sensibles. Nuestra información se reparte entre servicios SaaS, almacenamiento online, aplicaciones móviles y sistemas corporativos accesibles desde cualquier sitio. Cada nueva cuenta protegida solo por una contraseña es una puerta más para los atacantes.

Las estadísticas lo dejan claro: la mayoría de brechas de seguridad se apoyan en identidades comprometidas. Hay filtraciones masivas de credenciales, ataques de fuerza bruta, campañas de phishing muy convincentes y malware capaz de registrar pulsaciones de teclado o robar cookies de sesión. Cuando una base de datos de usuarios se ve comprometida, lo primero que prueban los atacantes es reutilizar esas combinaciones de correo y contraseña en otros servicios.

Aquí es donde la MFA marca la diferencia. Incluso aunque un atacante consiga la clave, no podrá completar el acceso sin el segundo (o tercer) factor. Esto ha demostrado reducir de forma drástica el porcentaje de intrusiones exitosas basadas únicamente en robo de contraseñas.

Además, muchas normativas y estándares —como PSD2 en pagos, GDPR, ISO 27001 o marcos de confianza cero— recomiendan o directamente obligan a reforzar la autenticación, especialmente en operaciones de alto riesgo (pagos, cambios de datos críticos, acceso de administradores, etc.).

En entornos corporativos, la MFA también facilita las iniciativas de transformación digital: permite abrir acceso remoto, habilitar aplicaciones en la nube o implantar SSO (inicio de sesión único) con más tranquilidad, porque cada identidad está mejor protegida desde el primer momento.

Tipos de factores en la autenticación multifactor

Los métodos de MFA se apoyan siempre en la combinación de varias categorías de factores. Cada una tiene sus ventajas, riesgos y casos de uso ideales, y conviene conocerlas para elegir la mezcla adecuada.

1. Factor de conocimiento: algo que sabes

Este es el factor más clásico: se basa en información que solo debería conocer el usuario legítimo. Incluye desde contraseñas y PIN hasta respuestas a preguntas de seguridad o códigos de recuperación.

Ejemplos típicos de este factor son preguntas secretas como el nombre de tu primera mascota, el pueblo donde naciste o el apellido de soltera de tu madre. También entran aquí PIN cortos (como los de cuatro dígitos) o claves de un solo uso que el usuario ha memorizado previamente.

El problema es que estos métodos de conocimiento puro son relativamente fáciles de atacar: un delincuente puede rastrear tu vida en redes sociales, usar ingeniería social para sonsacar respuestas o recurrir a herramientas automáticas de fuerza bruta para probar todas las combinaciones posibles de un PIN corto.

Por eso, se recomienda que nunca se utilicen solos como protección crítica, sino combinados con otros factores más robustos, y que las preguntas de seguridad tengan respuestas imposibles de deducir (incluso aunque haya que responder con algo inventado y recordarlo bien).

2. Factor de posesión: algo que tienes

En esta categoría se encuentran todos los métodos que se apoyan en un objeto físico o digital bajo tu control. La idea es que solo la persona autorizada debería tener ese elemento en su poder, y por tanto pueda usarlo como prueba de identidad.

Dentro de los factores de posesión encontramos dos grandes grupos: tokens de software y tokens de hardware. Aunque el concepto es el mismo, su implementación y nivel de seguridad varían bastante.

Los tokens de software son claves digitales almacenadas o generadas en un dispositivo, normalmente el smartphone. Aquí entran los códigos de un solo uso (OTP) enviados por SMS, correo o llamada, y, sobre todo, los códigos TOTP generados en apps de autenticación como Google Authenticator, Microsoft Authenticator o LastPass Authenticator.

Las OTP basadas en tiempo (TOTP) suelen ser códigos de 6 dígitos que caducan en 30-60 segundos. El servidor y la app comparten un secreto y un reloj; a partir de ahí, generan el mismo código durante esa pequeña ventana de tiempo. Si alguien roba un código ya caducado, no le servirá para nada.

Otra variante son las notificaciones push. Cuando intentas iniciar sesión, se envía un aviso al móvil registrado y solo tienes que tocar “Aceptar” o “Rechazar”. Es un sistema cómodo y rápido, aunque ha dado lugar a ataques de “fatiga MFA”, en los que los atacantes bombardean al usuario con solicitudes esperando que pulse aceptar por error o por hartazgo.

Los tokens de hardware, por su parte, son dispositivos físicos dedicados a la autenticación. Algunos se conectan al puerto USB, otros usan NFC o se presentan como tarjetas inteligentes. Pueden generar códigos OTP bajo demanda o implementar estándares como FIDO2/WebAuthn, donde basta con tocar la llave cuando el navegador lo solicita.

La gran ventaja de los factores de posesión es que obligan al atacante a conseguir algo físico. Robar una contraseña por internet es sencillo; robar un llavero o un móvil ya es otra historia. Aun así, no son perfectos: un teléfono se puede perder, una tarjeta SIM se puede clonar (SIM swapping) y un token puede extraviarse o ser robado.

3. Factor de inherencia: algo que eres

La inherencia se basa en rasgos biométricos o de comportamiento propios del usuario. Es decir, características que te identifican de forma única y que, en principio, nadie más puede reproducir con precisión.

Los ejemplos más conocidos son la huella dactilar y el reconocimiento facial, presentes en casi todos los smartphones modernos. También se utilizan escáneres de iris o retina, reconocimiento de voz, geometría de la mano o de la oreja y firmas digitales dinámicas.

En los últimos años ha ganado peso la biometría del comportamiento: patrones como la forma de teclear, la velocidad al mover el ratón, el ritmo de escritura en el móvil o la manera de sujetar el dispositivo. Estos datos permiten una autenticación continua y casi invisible, ideal para detectar secuestros de sesión en segundo plano.

Para usar biometría en MFA, la aplicación necesita recopilar y guardar una plantilla de ese rasgo durante el registro. Es crucial que estas plantillas se almacenen cifradas y que no sean reversibles (es decir, que no se pueda reconstruir la huella o el rostro original a partir de la plantilla), tanto por seguridad como por cumplimiento de normativas como GDPR.

La gran pega de la biometría es que, si llega a filtrarse, no se puede “cambiar” como una contraseña. No puedes pedirte unos dedos nuevos. Por eso, muchas arquitecturas optan por almacenar los datos biométricos en el propio dispositivo (por ejemplo, en el enclave seguro del móvil) y usar solo el resultado de la verificación local para desbloquear claves u operaciones, sin exponer la biometría en servidores externos.

4. Ubicación y tiempo: dónde y cuándo te conectas

Además de los tres factores clásicos, muchos sistemas avanzados introducen la ubicación y el momento del acceso como señales adicionales. No suelen usarse como únicos factores, pero sí como condicionantes dentro de una autenticación adaptativa.

Por ejemplo, una organización puede exigir MFA reforzada si detecta un inicio de sesión desde un país inusual para ese usuario, desde una red pública o en una franja horaria extraña. De igual forma, puede bloquear automáticamente intentos imposibles, como una conexión desde Europa y otra desde Asia con solo unos minutos de diferencia.

Estas variables se obtienen a partir de la dirección IP, el GPS del dispositivo o la geolocalización aproximada. Combinadas con el resto de factores, ayudan a construir un perfil de riesgo en tiempo real y decidir qué nivel de autenticación exigir.

Ejemplos prácticos de uso de MFA en organizaciones

La teoría está muy bien, pero donde se ve el valor real de la MFA es en su aplicación al día a día de empresas y usuarios. Estos son algunos escenarios típicos.

Para el acceso remoto de empleados, una compañía puede exigir que los trabajadores se conecten a la VPN corporativa con un portátil de empresa que tenga lector de huellas y una llave de seguridad física. Desde casa quizá baste con contraseña más token, mientras que desde redes ajenas (cafeterías, hoteles, etc.) se puede requerir un tercer factor biométrico.

En entornos sanitarios, un hospital puede implantar un sistema en el que solo el personal autorizado acceda a las aplicaciones clínicas. Al principio del turno, cada profesional inicia sesión en el sistema central con su usuario, contraseña y una tarjeta de proximidad. A partir de ahí, mientras dure el turno, basta con acercar la tarjeta para abrir aplicaciones o historias clínicas en distintos terminales. Al terminar la jornada, el acceso con un solo toque caduca para evitar usos indebidos si la tarjeta se pierde.

Las plataformas en la nube, como los proveedores de infraestructura y servicios de identidad, también integran MFA como componente básico. Servicios como AWS Identity and Access Management, Microsoft Entra ID o soluciones similares permiten definir políticas detalladas de quién puede acceder a qué recursos, desde qué ubicaciones y bajo qué condiciones, añadiendo factores como aplicaciones de autenticación o dispositivos físicos.

En el sector financiero, la MFA está estrechamente ligada a regulaciones como PSD2 y la Autenticación Reforzada de Cliente (SCA). Para autorizar pagos, la banca online combina habitualmente algo que el cliente sabe (contraseña o PIN), algo que tiene (móvil con app bancaria o SMS) y, cada vez más, algo que es (biometría facial o dactilar) para minimizar el fraude.

MFA adaptativa y autenticación basada en riesgo

La MFA tradicional exige siempre el mismo conjunto de factores, pero eso no siempre es lo ideal. Para equilibrar seguridad y experiencia de usuario, han surgido modelos de autenticación adaptativa o basada en riesgo que ajustan dinámicamente los requisitos según el contexto.

En este enfoque, el sistema evalúa una serie de señales en tiempo real: ubicación del usuario, dispositivo y sistema operativo utilizados, número de intentos fallidos recientes, velocidad entre inicios de sesión desde distintos puntos geográficos (geovelocidad), tipo de red, dirección IP de origen, rol del usuario, etc.

Mediante reglas de negocio o algoritmos de inteligencia artificial y machine learning, se asigna una puntuación de riesgo al intento de acceso. Si el riesgo se considera bajo —por ejemplo, acceso desde el equipo habitual, mismo país, horario normal—, puede bastar con un solo segundo factor o incluso relajarse la MFA en algunos casos.

Si el riesgo es medio —nuevo navegador, red desconocida, IP sospechosa— el sistema puede exigir factores adicionales, como un TOTP, una llave de hardware o una verificación biométrica. Y si el escenario se clasifica como de alto riesgo, la política puede ser directamente denegar el acceso y disparar alertas al equipo de seguridad.

Las soluciones de MFA adaptativa modernas aprenden de la actividad histórica del usuario, construyen perfiles de comportamiento normales y detectan anomalías como inicios a horas poco habituales, desde países no vistos antes o desde dispositivos no asociados. Gracias a este enfoque, las empresas aplican más fricción solo cuando hace falta, evitando castigar al usuario legítimo en su rutina diaria.

Autenticación multifactor biométrica y biometría del comportamiento

La biometría se ha asentado como uno de los factores más robustos dentro de un esquema MFA. Aprovecha rasgos únicos de cada persona, difíciles de copiar de forma fiable, y ofrece una experiencia muy cómoda: basta con mirar a la cámara, colocar el dedo o hablar unos segundos.

Los sistemas de autenticación biométrica avanzada suelen incorporar detección de vida (liveness detection) para evitar engaños básicos como fotos delante de la cámara, máscaras impresas o grabaciones de voz. Mediante análisis de reflejos, profundidad, microgestos o variaciones de tono, pueden distinguir entre un ser humano real y un intento de suplantación.

En muchos escenarios de alta seguridad se combina la biometría con otros factores, dando lugar a una autenticación multifactor biométrica: por ejemplo, app bancaria protegida por PIN y reconocimiento facial, o acceso corporativo con llave FIDO2 y huella dactilar. El resultado es una barrera muy sólida frente a phishing, ingeniería social o robo de credenciales.

La biometría del comportamiento añade una capa de protección casi invisible. En lugar de fijarse solo en la huella o el rostro, analiza cómo interactúa el usuario con el dispositivo: forma de teclear, cadencia, ángulos, velocidad de desplazamiento, gestos táctiles, etc. Esos patrones son difíciles de imitar de manera completa, y sirven para vigilar de forma continua que quien está usando la sesión sigue siendo la misma persona que la abrió.

Si el sistema detecta una desviación importante —por ejemplo, una forma de teclear radicalmente diferente a la habitual— puede forzar la reautenticación con factores adicionales o cortar la sesión. Todo esto sin interrumpir al usuario cuando su comportamiento encaja con lo esperado.

Autenticación NFC y credenciales físicas digitales

La tecnología NFC (Near Field Communication) se ha hecho un hueco importante en los procesos de autenticación. Permite validar identidades y documentos con solo acercar un dispositivo compatible, sin necesidad de contacto físico ni cables.

Muchos documentos oficiales modernos integran chips NFC que almacenan certificados digitales y datos cifrados. Durante un proceso de onboarding o verificación, un móvil puede leer ese chip y comprobar de forma segura la validez del documento, reduciendo falsificaciones y agilizando el proceso.

Integrada en un flujo MFA, la autenticación NFC funciona como capa física-digital adicional: el usuario necesita tanto el documento real como el dispositivo que lo lee, y el sistema obtiene una confirmación criptográfica de autenticidad en cuestión de segundos.

MFA, KYC e identidad verificada de extremo a extremo

En sectores regulados como la banca, fintech, seguros, telecomunicaciones o sanidad, la autenticación multifactor suele ir de la mano de procesos KYC (Know Your Customer). La idea es cerrar el círculo entre la verificación inicial de identidad y las autenticaciones posteriores.

En una primera fase de onboarding digital, el usuario pasa por controles de identidad robustos (documentos, biometría, comprobaciones en bases de datos, etc.). Una vez superados, el sistema emite credenciales seguras —cuentas, certificados, llaves, perfiles— que se usarán más adelante en los flujos MFA.

De esta forma, cada vez que el usuario inicie sesión o realice una operación sensible, la MFA no solo verifica que quien accede tiene la clave y el móvil correctos, sino que es la misma persona que fue validada en el alta. Esto ayuda a cumplir marcos como AML5, PSD2 o regulaciones específicas de cada país en materia de identidad digital.

Single Sign-On (SSO), MFA y facilidad de uso

Uno de los retos de la autenticación robusta es no convertir el acceso en un infierno de pasos. Si pedir muchos factores cada vez resulta molesto, los usuarios tienden a buscar atajos inseguros o a desactivar la MFA cuando pueden.

Para evitarlo, muchas organizaciones combinan MFA con inicio de sesión único (SSO). El modelo es sencillo: el usuario pasa por un proceso de autenticación fuerte —con varios factores— una sola vez, al entrar en el entorno corporativo o en el “portal” principal. A partir de ahí, puede acceder a otras aplicaciones y servicios integrados sin volver a introducir sus credenciales constantemente.

La clave es que el proveedor de identidad (IdP) mantiene un estado de sesión seguro y tokens de confianza que comparte con las aplicaciones. Como la autenticación inicial ha sido robusta, se puede permitir una experiencia fluida en el resto de recursos, a la vez que se mantiene una seguridad razonable.

Además, técnicas como la autenticación push o el uso de dispositivos de confianza (por ejemplo, solo pedir MFA completa al registrar un nuevo equipo o navegador) ayudan a reducir la fricción sin renunciar a la protección.

Buenas prácticas para implantar MFA y elegir métodos

La eficacia real de la autenticación multifactor depende mucho de cómo se diseña e implementa. No se trata solo de activar un segundo factor y listo; hay que pensar en políticas, roles y riesgos.

En primer lugar, es recomendable definir roles de usuario y niveles de privilegio. Administradores, personal de TI o cuentas con acceso a datos críticos deben tener requisitos de MFA más estrictos que usuarios con permisos limitados. El principio de mínimo privilegio (dar solo los accesos imprescindibles) sigue siendo fundamental.

Aunque se implante MFA, no hay que descuidar las políticas de contraseñas. Conviene exigir claves largas, con buena entropía, y evitar la reutilización entre sistemas. La rotación periódica sigue siendo útil en ciertos contextos, siempre que no lleve a malos hábitos (como escribir la contraseña en un post-it).

También es recomendable ofrecer varios métodos de MFA para cubrir distintos escenarios: TOTP en app de autenticación, llaves de hardware, biometría, notificaciones push, etc. Eso permite a cada usuario elegir la opción que mejor se adapta a su realidad, siempre dentro de un marco seguro.

Otro punto clave es la gestión de recuperación de cuentas. Si un usuario pierde el móvil o la llave física, debe haber procedimientos seguros para restaurar el acceso sin abrir una puerta trasera fácil para atacantes. Aquí suelen entrar en juego códigos de respaldo, verificaciones adicionales o soporte asistido.

Por último, conviene monitorizar intentos sospechosos y cambios de configuración relacionados con MFA: altas y bajas de dispositivos, desactivaciones del segundo factor, reenvíos masivos de códigos, etc. Todo ello debe integrarse en la estrategia global de seguridad y respuesta ante incidentes.

Cuando se diseña bien, la autenticación multifactor permite reforzar al máximo la protección de identidades y accesos sin renunciar a una experiencia razonablemente cómoda. Combinando factores de conocimiento, posesión, inherencia, contexto y comportamiento, apoyándose en inteligencia artificial y en estándares modernos como FIDO2, las organizaciones pueden reducir drásticamente el riesgo de intrusiones basadas en robo de credenciales y, al mismo tiempo, impulsar con confianza sus iniciativas digitales.