- LinkedIn ejecuta un script en navegadores Chromium que detecta más de 6.000 extensiones, según el informe europeo BrowserGate y pruebas independientes.

- El código recopila también decenas de parámetros técnicos del dispositivo, lo que permite crear una huella digital del navegador potencialmente identificable.

- La compañía alega motivos de seguridad y lucha contra el scraping, mientras expertos alertan de posibles conflictos con la normativa de privacidad europea.

- El caso reabre el debate en Europa sobre el equilibrio entre seguridad, competencia y protección de datos en grandes plataformas digitales.

Un informe europeo y varias pruebas técnicas independientes han destapado que LinkedIn ejecuta código oculto en navegadores basados en Chromium, como Chrome o Edge, para detectar miles de extensiones instaladas y recopilar información detallada del dispositivo. La red profesional de Microsoft defiende que se trata de una medida de seguridad, pero el alcance del escaneo ha encendido todas las alarmas entre especialistas en privacidad y juristas en Europa.

Detrás de la controversia, bautizada ya como “BrowserGate” por el grupo alemán Fairlinked e.V., está la sospecha de que la plataforma podría estar yendo bastante más allá de lo necesario para frenar abusos o scraping. El caso plantea dudas serias sobre hasta qué punto una gran red social profesional puede inspeccionar el entorno del usuario sin un aviso claro y sin un consentimiento específico, especialmente bajo el paraguas del RGPD europeo.

Qué es BrowserGate y qué acusa a LinkedIn de estar haciendo

El detonante fue un documento publicado por Fairlinked e.V., una asociación europea que se presenta como grupo de usuarios empresariales de LinkedIn. Bajo el título “BrowserGate”, el informe sostiene que la compañía inyecta JavaScript en las sesiones de los usuarios para escanear extensiones de navegador instaladas en dispositivos que visitan la plataforma.

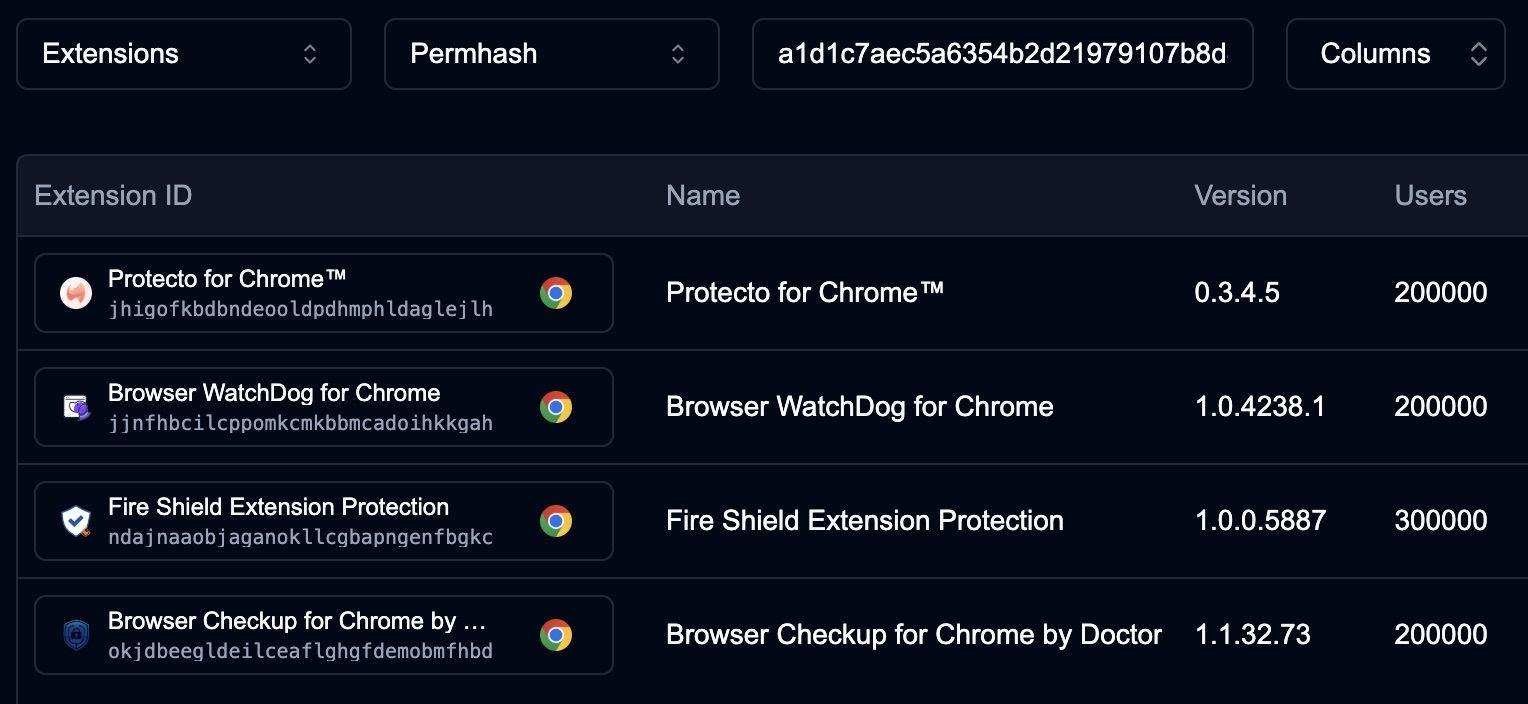

Según este reporte, el script no se limita a algunas herramientas sospechosas, sino que comprueba la presencia de más de 6.000 extensiones distintas en navegadores Chromium. Entre ellas se incluyen complementos relacionados directamente con LinkedIn, utilidades de productividad, extensiones de ventas y prospección comercial, herramientas de idioma y gramática, y aplicaciones muy utilizadas en entornos empresariales europeos.

Fairlinked afirma además que los resultados de ese escaneo se envían a los servidores de LinkedIn, donde quedarían vinculados a perfiles concretos, algo especialmente delicado en una red que opera con identidades reales, cargos, empresas y relaciones laborales. El informe sugiere que la plataforma podría incluso inferir qué compañías usan productos rivales, al detectar extensiones de firmas como Apollo, Lusha, ZoomInfo u otros proveedores de soluciones de ventas y marketing.

En esa línea, el grupo europeo sostiene que LinkedIn estaría en posición de construir una especie de mapa de clientes de herramientas de terceros, asociando la información de extensiones instaladas con el empleador y el puesto de cada usuario. Se llega incluso a acusar a la empresa de haber utilizado estos datos para enviar advertencias de cumplimiento a usuarios de extensiones no oficiales, apoyándose en el escaneo encubierto para identificar casos concretos.

Aunque no todas estas acusaciones han sido corroboradas por investigadores externos, el informe BrowserGate insiste en que, si el comportamiento se realiza a gran escala y sin información clara al usuario, podría entrar en conflicto con las leyes de protección de datos de la Unión Europea y con los requisitos de transparencia del RGPD.

Qué han comprobado las investigaciones independientes sobre el script

Más allá de las hipótesis de Fairlinked, varios medios especializados han analizado el comportamiento técnico del sitio web de LinkedIn. Uno de los más citados es BleepingComputer, que realizó pruebas en navegadores Chromium y confirmó la carga de un archivo JavaScript de nombre aleatorio cuando se accede a la plataforma.

Ese script, según describen, intenta acceder a recursos asociados a identificadores concretos de extensiones. Se trata de una técnica conocida: si el navegador responde a la petición de un recurso estático vinculado a una extensión (por ejemplo, una imagen o un archivo JavaScript embebido en el complemento), es posible inferir que dicha extensión está instalada, aun cuando el usuario no la esté usando activamente en ese momento.

En las pruebas publicadas, el código llegó a verificar la existencia de 6.236 extensiones diferentes. La amplitud de la lista sugiere que la finalidad va mucho más allá de localizar un puñado de herramientas de scraping; en la práctica, funciona como una base masiva de huellas de extensiones que permite construir perfiles muy detallados de cómo está configurado cada navegador.

Además, se ha constatado que la lista de extensiones rastreadas ha crecido con el tiempo. Informes previos apuntaban a unas 2.000 extensiones detectadas en 2025, mientras que repositorios de código en GitHub publicados hace unos meses mostraban alrededor de 3.000. El salto a más de 6.000 elementos indica un desarrollo continuado de la técnica y una voluntad clara de ampliar el inventario.

El escaneo no se limita a las extensiones. El mismo script recopila docenas de características del navegador y del dispositivo: desde el número de núcleos de CPU y la memoria disponible hasta la resolución de pantalla, el idioma del sistema, la zona horaria, el estado de la batería, parámetros de audio y detalles de almacenamiento. Combinados, estos datos encajan en lo que se conoce como fingerprinting o huella digital del navegador, capaz de distinguir un dispositivo de la mayoría de los demás.

En este contexto, los investigadores han sido prudentes al separar lo que se puede ver de lo que solo se puede inferir. Se ha verificado la existencia del script, la magnitud del escaneo de extensiones y la recolección de señales técnicas, pero no se ha confirmado de forma independiente cómo se usan después esos datos, si se comparten con terceros ni durante cuánto tiempo se almacenan.

La posición oficial de LinkedIn: seguridad, scraping y disputa legal

Ante la repercusión del caso, LinkedIn ha reconocido que lleva a cabo una detección de determinadas extensiones del navegador, pero ha enmarcado esta práctica como una herramienta de defensa frente a abusos de su servicio. Según la versión de la compañía, el objetivo es proteger la privacidad de los miembros, sus datos y la estabilidad de la plataforma frente a extensiones que extraen información sin permiso o que violan sus condiciones de uso.

La empresa argumenta que algunas extensiones incluyen recursos estáticos que pueden cargarse dentro de páginas de LinkedIn. Al comprobar si la URL de esos recursos existe, el sitio puede saber si cierto complemento está presente en el navegador, algo que, insisten, sería visible incluso a través de la consola de desarrollador de Chrome. Esta técnica, añaden, se orientaría a identificar extensiones que automatizan interacciones o realizan scraping masivo.

LinkedIn sostiene que los datos obtenidos se emplean para mejorar sus defensas técnicas, entender patrones de abuso y determinar por qué algunas cuentas hacen un uso desproporcionado de la plataforma, por ejemplo, descargando grandes volúmenes de información sobre otros miembros. En su comunicación, la compañía niega utilizar esa información para inferir aspectos sensibles de los usuarios o para espiar el uso de productos de la competencia.

La red profesional también enmarca BrowserGate dentro de un conflicto concreto con el desarrollador de una extensión llamada Teamfluence, centrada en funcionalidades relacionadas con LinkedIn. Según la empresa, esa extensión fue restringida por infringir sus condiciones de servicio, y el informe actual respondería al intento de trasladar una disputa particular al terreno de la opinión pública, presentándola como un escándalo generalizado de privacidad.

Como parte de su defensa, la compañía ha hecho referencia a un procedimiento judicial en Alemania en el que un tribunal rechazó la petición de medidas cautelares por parte del desarrollador afectado. Según los documentos divulgados, el tribunal consideró que la actuación de LinkedIn no constituía una obstrucción ilegal ni un trato discriminatorio, y avaló el derecho de la plataforma a bloquear cuentas y frenar la recopilación automatizada de datos que vulnere sus normas.

Con todo, incluso en la versión de LinkedIn permanece un punto no discutido: la existencia de un script de huella digital que revisa miles de extensiones y recoge datos técnicos avanzados de los navegadores de sus visitantes. Es ese hecho, más allá de la pugna concreta con un desarrollador, el que mantiene vivo el debate público y jurídico.

Riesgos de privacidad y posibles conflictos con el RGPD europeo

En el contexto europeo, la cuestión no se limita a si LinkedIn tiene un motivo legítimo para perseguir el scraping. La clave está en la proporcionalidad y la base legal para procesar datos tan detallados del dispositivo sin que el usuario medio tenga una idea clara de que ese rastreo está ocurriendo cuando abre la web o la app de la red profesional.

El fingerprinting del navegador, que se apoya en la combinación de múltiples señales técnicas y en el inventario de extensiones, puede generar identificadores muy persistentes incluso sin cookies. Eso puede dar pie a un seguimiento invisible entre sesiones o dispositivos, algo que el RGPD mira con lupa, sobre todo si no existe un consentimiento explícito o una justificación sólida en términos de interés legítimo, seguridad o cumplimiento normativo.

Algunos expertos en protección de datos advierten de que, si LinkedIn estuviera creando perfiles detallados de uso de herramientas de terceros o listados indirectos de clientes de software rival, la práctica podría entrar en colisión no solo con la normativa de privacidad, sino también con reglas de competencia y con el principio de minimización de datos que exige el derecho europeo.

El informe BrowserGate menciona el riesgo de que, combinando los datos de empleo, empresa y puesto de cada miembro con la detección de extensiones concretas, sea posible reconstruir patrones de adopción de software en organizaciones europeas. Eso tendría un valor comercial evidente en mercados B2B, pero también abriría un frente delicado en términos de transparencia y leal competencia.

En paralelo, organizaciones y responsables de cumplimiento de empresas con presencia en la UE empiezan a preguntarse si la política de cookies y de privacidad de LinkedIn informa de forma suficiente sobre este tipo de monitorización técnica y si se ajusta a las exigencias de claridad y granularidad que exigen tanto el RGPD como las autoridades de control nacionales.

Qué supone para usuarios, empresas y startups en España y Europa

Para los profesionales que usan LinkedIn a diario desde España y el resto de Europa, el caso BrowserGate es un recordatorio de que la actividad en la plataforma deja un rastro más amplio del que se ve a simple vista. No solo se registran publicaciones, contactos o mensajes, sino también características técnicas del dispositivo y, potencialmente, el ecosistema de herramientas que se utiliza alrededor de la red.

En el plano corporativo, la controversia pone sobre la mesa la necesidad de que las empresas revisen con más detalle qué hace exactamente el software que utilizan sus equipos. Para organizaciones que dependen de extensiones de navegador, soluciones SaaS y herramientas de automatización, conviene preguntarse qué información puede estar filtrándose indirectamente hacia plataformas de terceros, y si eso encaja con sus propias políticas internas de confidencialidad.

Las startups y compañías tecnológicas que desarrollan productos B2B o de crecimiento digital también toman nota. Este tipo de casos deja claro que las grandes plataformas pueden usar las capacidades del navegador para obtener señales muy finas del entorno en el que operan. Para quienes construyen servicios sobre la web, esto se traduce en un doble mensaje: extremar el cumplimiento normativo y, al mismo tiempo, asumir que sus usuarios pueden estar expuestos a formas de rastreo que escapan a su control directo, por lo que conviene revisar herramientas de automatización y extensiones.

En este escenario, cada vez cobra más importancia informar con transparencia a los clientes sobre qué datos del navegador se recogen, para qué se usan y qué opciones tienen para limitar esa recogida. Tanto en España como en el resto de la Unión Europea, las autoridades de protección de datos suelen valorar de forma positiva a las empresas que van un paso por delante en claridad y documentación, especialmente cuando se manejan datos sensibles o se opera en sectores regulados.

Para los propios usuarios, el margen de maniobra pasa por revisar las extensiones que tienen instaladas, utilizar navegadores con opciones avanzadas de privacidad y, cuando sea posible, activar funciones que reducen las posibilidades de huella digital, sin perder de vista que ninguna medida es completamente infalible frente a scripts diseñados específicamente para identificar dispositivos.

Al final, el caso de LinkedIn y el escaneo de más de 6.000 extensiones de Chrome refleja la tensión permanente entre seguridad, negocio y privacidad en la web actual. Mientras la empresa insiste en que el objetivo es frenar abusos como el scraping masivo, la escala y la sofisticación del fingerprinting plantean preguntas incómodas para una red profesional que opera bajo estándares europeos estrictos y en un entorno cada vez más sensible a la protección de datos personales.