- Zombie ZIP permite esconder malware en archivos ZIP y esquivar la mayoría de antivirus.

- La técnica manipula metadatos y estructura interna del ZIP para engañar al análisis.

- En pruebas con 51 antivirus, solo uno detectó correctamente la amenaza.

- CERT alerta (CVE-2026-0866) y pide analizar la estructura real de los ZIP, no solo sus metadatos.

Una nueva técnica de ataque, bautizada como ‘Zombie ZIP’, está encendiendo las alarmas en el sector de la ciberseguridad por su capacidad para ocultar código malicioso dentro de archivos comprimidos .zip y burlar la mayoría de los antivirus. El método explota cómo leen y procesan estos ficheros muchas soluciones de seguridad, permitiendo que el malware se cuele sin levantar sospechas.

Lo preocupante de este hallazgo es que, en pruebas realizadas por investigadores especializados, la inmensa mayoría de los productos antivirus analizados pasaron por alto la amenaza. Esto abre la puerta a campañas de distribución de malware que podrían afectar tanto a usuarios domésticos como a empresas y administraciones públicas en España y en el resto de Europa, donde el uso de archivos ZIP es algo totalmente cotidiano.

Qué es exactamente Zombie ZIP y quién lo ha descubierto

La técnica ha sido identificada por el investigador de seguridad Chris Aziz, de la empresa Bombadil Systems, que ha documentado cómo es posible manipular archivos ZIP para que se comporten como una especie de fichero «no muerto»: aparentemente inofensivo, pero con contenido malicioso oculto en su interior. De ahí el nombre de Zombie ZIP, en referencia a algo que parece inerte pero sigue activo.

Según el análisis de Bombadil Systems, la clave está en aprovechar la forma en la que los motores de análisis leen la información interna del ZIP. Ajustando ciertos valores y campos de control, el archivo se presenta ante el antivirus como si su contenido no estuviera realmente comprimido o resultara inválido, lo que provoca que muchas soluciones de seguridad no profundicen en el análisis.

Este enfoque permite que el fichero malicioso se camufle como un elemento más dentro de la carpeta comprimida, de manera que el usuario ve un ZIP aparentemente normal en su correo electrónico, en un sistema de intercambio de archivos o en una descarga web, sin indicios claros de peligro.

El hallazgo de Zombie ZIP llega en un contexto en el que los ciberdelincuentes llevan años perfeccionando sus métodos para eludir la detección, combinando viejas ideas con nuevas formas de explotar las debilidades de los sistemas de análisis automatizados.

Cómo funciona Zombie ZIP a nivel técnico

Desde el punto de vista técnico, Zombie ZIP se basa en manipular los metadatos y la estructura lógica del archivo ZIP para que los motores antivirus interpreten información incorrecta sobre su contenido. En lugar de comprimir datos de forma estándar, el atacante ajusta campos internos para que el fichero parezca corrupto, incompleto o incoherente.

Cuando un antivirus se encuentra con un archivo de este tipo, muchas soluciones asumen que no merece la pena inspeccionarlo a fondo. Al considerar que el contenido no está realmente comprimido o que no es legible, el motor de análisis no llega a descomprimirlo ni a revisar cada uno de los elementos incluidos, lo que deja el código malicioso fuera de su alcance.

Para el usuario, el efecto visible suele ser un error o fallo al intentar abrir o extraer el ZIP. El sistema puede mostrar un mensaje indicando que el archivo está dañado o que no se puede descomprimir correctamente, lo que muchos interpretan como un simple problema de descarga o compatibilidad.

Sin embargo, los investigadores han constatado que, antes de llegar a ese punto, un cargador específico puede haber ejecutado ya el malware en el equipo. Es decir, el error en la descompresión no significa necesariamente que el ataque haya fracasado, sino que puede formar parte del engaño para reducir las sospechas del usuario.

Esta combinación de manipulación de estructura interna y uso de loaders o cargadores maliciosos convierte a Zombie ZIP en una técnica especialmente peligrosa, ya que se apoya tanto en debilidades técnicas de los antivirus como en la confianza del usuario en los archivos comprimidos de uso cotidiano.

Resultados de las pruebas con 51 programas antivirus

Para medir el alcance real del problema, el equipo de Bombadil Systems sometió la técnica Zombie ZIP a una batería de pruebas frente a 51 soluciones antivirus distintas, incluyendo tanto productos comerciales muy extendidos como herramientas gratuitas y motores empleados en servicios de análisis online.

Los resultados, según se ha hecho público, fueron especialmente inquietantes: 50 de los 51 antivirus evaluados no lograron detectar la amenaza escondida en los archivos manipulados mediante Zombie ZIP. En la práctica, esto supone una tasa de evasión extraordinariamente alta para una técnica recién documentada.

Solo un producto de seguridad fue capaz de identificar correctamente el comportamiento anómalo y marcar el archivo como potencialmente peligroso. El resto de soluciones trataron el ZIP como un fichero sin relevancia o con problemas de formato, sin asociarlo a una amenaza concreta.

Aunque no se han detallado públicamente todos los nombres de los productos analizados, las implicaciones son claras: buena parte del ecosistema de antivirus actual comparte las mismas asunciones a la hora de procesar archivos ZIP, y esas asunciones están siendo aprovechadas por los atacantes.

Para empresas y organismos públicos europeos, que a menudo confían en soluciones de seguridad homologadas o certificadas, estos resultados pueden suponer un toque de atención sobre la necesidad de revisar y reforzar las capas de protección, en lugar de depender únicamente del motor antivirus tradicional.

Alerta de CERT y relación con vulnerabilidades antiguas

El impacto potencial de Zombie ZIP ha llevado al centro de coordinación de emergencias informáticas CERT a emitir una alerta formal sobre esta técnica. La ha identificado con el código CVE-2026-0866, lo que pone de manifiesto que se trata de una vulnerabilidad reconocida en el catálogo oficial de fallos de seguridad.

Los especialistas del CERT han señalado que Zombie ZIP guarda similitudes con una vulnerabilidad documentada hace más de dos décadas, registrada como CVE-2004-0935. Aquella vieja debilidad también aprovechaba formas poco habituales de empaquetar datos en ZIP para confundir a las herramientas de análisis y filtrado.

El hecho de que una idea con raíces tan antiguas vuelva a ser relevante hoy apunta a que ciertos patrones de diseño y comprobación en los antivirus no han evolucionado lo suficiente. Se han ido añadiendo capas y funciones, pero algunos supuestos básicos sobre cómo tratar archivos comprimidos apenas han cambiado.

Desde una perspectiva práctica, esta nueva entrada en la base de datos CVE sirve para que proveedores de seguridad, administradores de sistemas y responsables de ciberseguridad en organizaciones europeas puedan seguir la evolución de la amenaza, evaluar su exposición y aplicar medidas correctivas o mitigadoras.

Al vincular Zombie ZIP con un identificador CVE concreto, resulta también más sencillo incorporar la amenaza a normativas internas, informes de auditoría y documentación técnica, algo especialmente relevante en sectores regulados como la banca, la sanidad o la administración pública.

Recomendaciones para proveedores de antivirus y profesionales de seguridad

Ante este escenario, tanto los investigadores de Bombadil Systems como el CERT coinciden en un punto clave: los motores antivirus no deberían confiar ciegamente en los metadatos declarados por los archivos ZIP para decidir qué se analiza y cómo se hace.

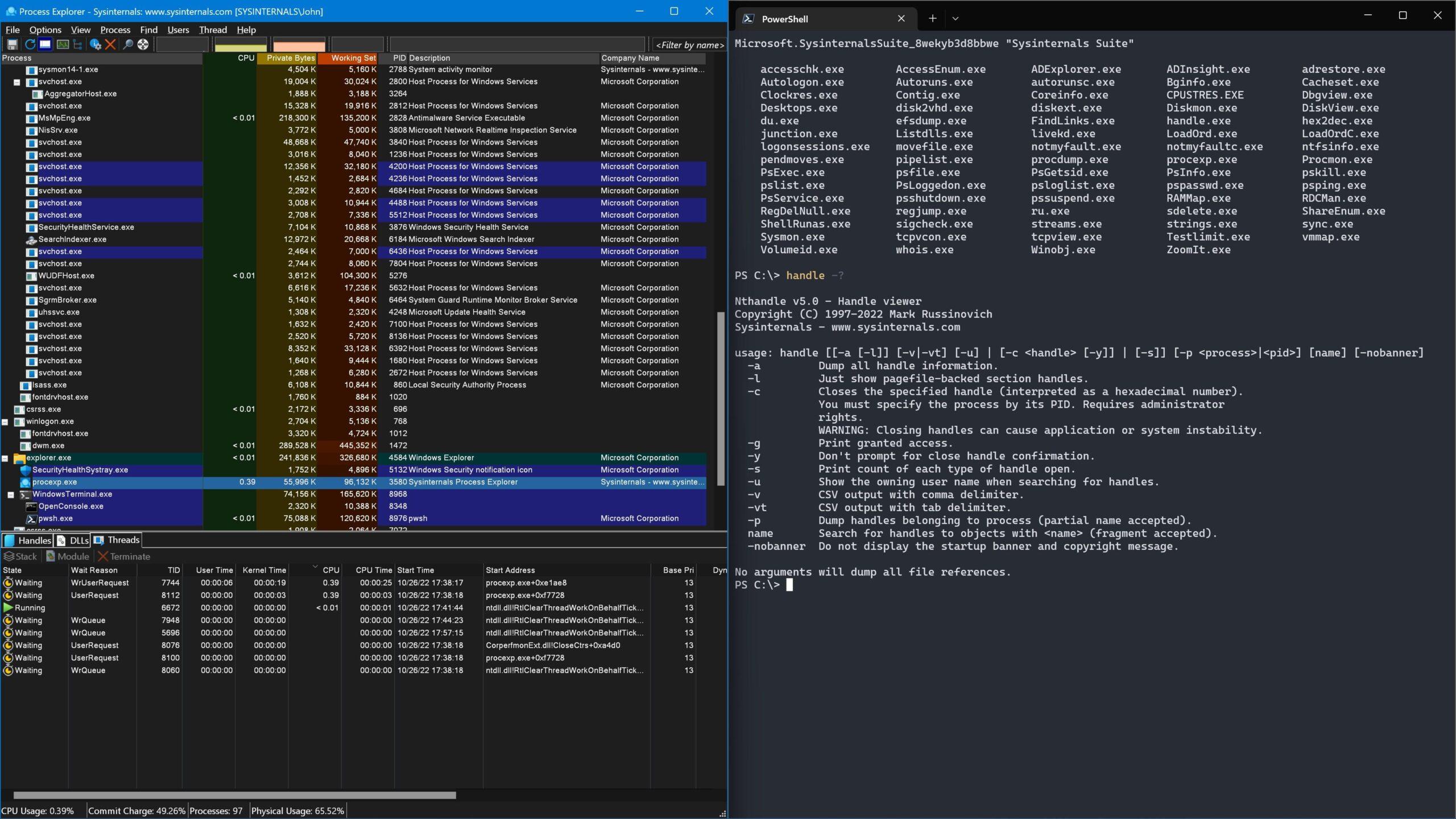

En su lugar, recomiendan que las soluciones de seguridad adopten métodos de inspección más profundos, capaces de verificar la coherencia entre los metadatos y la estructura real del archivo, detectar configuraciones anómalas y forzar la descompresión o análisis de contenido incluso cuando el fichero parezca inconsistente, apoyándose en herramientas como la herramienta PsList en Windows.

Para los equipos de ciberseguridad en empresas y organismos, esto implica considerar medidas adicionales como el uso de filtros avanzados en pasarelas de correo, soluciones de análisis en sandbox que ejecuten de forma controlada los archivos sospechosos o políticas más restrictivas sobre el intercambio de ZIP procedentes de fuentes externas.

También cobra importancia la formación de usuarios y empleados, dado que muchos ataques basados en archivos comprimidos se apoyan en la ingeniería social: correos que simulan ser facturas, documentos oficiales, currículos o ficheros compartidos por compañeros de trabajo, todo ello empaquetado en ZIP para reducir sospechas.

En el ámbito europeo, donde la protección de datos y la continuidad de negocio están fuertemente reguladas, los responsables de seguridad deberían valorar si sus actuales soluciones cumplen con un nivel de análisis de archivos comprimidos acorde a estas nuevas técnicas, y si es necesario actualizar herramientas, reglas o procedimientos internos.

Todo este debate pone de relieve que, más allá de firmas y heurísticas tradicionales, la detección de malware requiere cada vez más análisis de comportamiento y verificación de estructuras, incluso en formatos que se consideran «de toda la vida» como los ZIP.

El avance de técnicas como Zombie ZIP refleja hasta qué punto los ciberdelincuentes siguen encontrando huecos en supuestos que dábamos por resueltos: un simple archivo comprimido, recibido por correo o descargado de una web aparentemente confiable, puede convertirse en el vehículo perfecto para sortear defensas si estas no miran con suficiente detalle lo que hay dentro.